Eksport kryptografii ze Stanów Zjednoczonych

Eksport kryptografii ze Stanów Zjednoczonych do innych krajów podlegał różnym poziomom ograniczeń w czasie. II wojna światowa pokazała, że łamanie szyfrów i kryptografia mogą odgrywać integralną rolę w bezpieczeństwie narodowym i zdolności do prowadzenia wojny. Zmiany w technologii i zachowanie wolności słowa były konkurującymi czynnikami w regulacji i ograniczeniu eksportu technologii kryptograficznych.

Historia

Epoka zimnej wojny

Na początku zimnej wojny Stany Zjednoczone i ich sojusznicy opracowali rozbudowaną serię przepisów dotyczących kontroli eksportu , których celem było zapobieganie wpadnięciu szerokiej gamy zachodnich technologii w ręce innych, zwłaszcza bloku wschodniego . Cały eksport technologii sklasyfikowanych jako „krytyczne” wymagał licencji. CoCom został zorganizowany w celu koordynowania zachodnich kontroli eksportu.

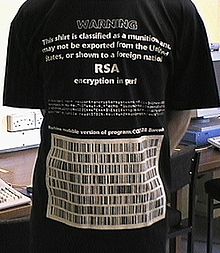

Ochroną objęte zostały dwa rodzaje technologii: technologia kojarzona wyłącznie z bronią wojenną („amunicja”) oraz technologia podwójnego zastosowania, która miała również zastosowania komercyjne. W Stanach Zjednoczonych eksport technologii podwójnego zastosowania był kontrolowany przez Departament Handlu , podczas gdy amunicja była kontrolowana przez Departament Stanu . Ponieważ bezpośrednio po drugiej wojnie światowej rynek kryptografii był prawie całkowicie wojskowy, technologia szyfrowania (techniki oraz sprzęt, a po tym, jak komputery stały się ważne, oprogramowanie kryptograficzne) została ujęta jako „Kategoria XI – Różne artykuły”, a później „Kategoria XIII - Pomocniczy sprzęt wojskowy” na listę amunicji Stanów Zjednoczonych w dniu 17 listopada 1954 r. Międzynarodowa kontrola eksportu kryptografii po zachodniej stronie zimnowojennego podziału odbywała się za pośrednictwem mechanizmów CoCom.

Jednak w latach sześćdziesiątych organizacje finansowe zaczęły wymagać silnego szyfrowania komercyjnego w szybko rozwijającej się dziedzinie przewodowych przekazów pieniężnych. Wprowadzenie przez rząd Stanów Zjednoczonych standardu szyfrowania danych w 1975 r. oznaczało, że komercyjne zastosowania wysokiej jakości szyfrowania stały się powszechne i zaczęły pojawiać się poważne problemy z kontrolą eksportu. Zasadniczo były one rozpatrywane w ramach indywidualnych postępowań w sprawie licencji eksportowych wnoszonych przez producentów komputerów, takich jak IBM , oraz przez ich dużych klientów korporacyjnych.

era komputerów osobistych

Kontrola eksportu szyfrowania stała się przedmiotem publicznego zainteresowania wraz z wprowadzeniem komputera osobistego . Oprogramowanie szyfrujące PGP Phila Zimmermanna i jego dystrybucja w Internecie w 1991 roku było pierwszym poważnym wyzwaniem „na poziomie indywidualnym” dla kontroli eksportu kryptografii . Rozwój handlu elektronicznego w latach 90. stworzył dodatkową presję na zmniejszenie ograniczeń. VideoCipher II wykorzystywał również DES do kodowania dźwięku z telewizji satelitarnej.

W 1989 r. użycie kryptografii bez szyfrowania (takie jak kontrola dostępu i uwierzytelnianie wiadomości) zostało usunięte z kontroli eksportu w jurysdykcji towarowej. [1] W 1992 roku w USML formalnie dodano wyjątek dotyczący nieszyfrującego użycia kryptografii (i deszyfratorów telewizji satelitarnej), a umowa między NSA a Stowarzyszeniem Wydawców Oprogramowania umożliwiła łatwy eksport 40-bitowego szyfrowania RC2 i RC4 za pomocą towaru Jurysdykcja ze specjalnymi „7-dniowymi” i „15-dniowymi” procesami przeglądu (które przeniosły kontrolę z Departamentu Stanu do Departamentu Handlu). Na tym etapie zachodnie rządy miały w praktyce rozdwojoną osobowość, jeśli chodzi o szyfrowanie; polityka była prowadzona przez wojskowych kryptoanalityków, których interesowało wyłącznie zapobieganie zdobywaniu tajemnic przez ich „wrogów”, ale polityka ta została następnie przekazana handlowi przez urzędników, których zadaniem było wspieranie przemysłu.

Niedługo potem technologia SSL firmy Netscape została powszechnie przyjęta jako metoda ochrony transakcji kartami kredytowymi przy użyciu kryptografii klucza publicznego . Netscape opracował dwie wersje swojej przeglądarki internetowej . „Wersja amerykańska” obsługiwała pełnowymiarowe (zwykle 1024-bitowe lub większe) RSA w połączeniu z pełnowymiarowymi kluczami symetrycznymi (tajne klucze) (128-bitowe RC4 lub 3DES w SSL 3.0 i TLS 1.0). Efektywna długość klucza „Edycji międzynarodowej” została zmniejszona odpowiednio do 512 bitów i 40 bitów ( RSA_EXPORT z 40-bitowym RC2 lub RC4 w SSL 3.0 i TLS 1.0). Pozyskanie „amerykańskiej wersji krajowej” okazało się na tyle kłopotliwe, że większość użytkowników komputerów, nawet w Stanach Zjednoczonych, skończyło z wersją „międzynarodową”, której słabe 40-bitowe szyfrowanie można obecnie złamać w ciągu kilku dni przy użyciu jednego komputer. Podobna sytuacja miała miejsce w przypadku Lotus Notes z tych samych powodów.

Wyzwania prawne ze strony Petera Jungera i innych libertarian obywatelskich i rzeczników prywatności, powszechna dostępność oprogramowania szyfrującego poza Stanami Zjednoczonymi oraz postrzeganie przez wiele firm, że niekorzystna reklama dotycząca słabego szyfrowania ogranicza ich sprzedaż i rozwój handlu elektronicznego, doprowadziły do seria złagodzeń kontroli eksportu w USA, której kulminacją było podpisanie w 1996 r. przez prezydenta Billa Clintona dekretu wykonawczego 13026 przenoszącego szyfrowanie handlowe z listy amunicji do listy kontroli handlu . Ponadto w zamówieniu stwierdzono, że „oprogramowania nie należy uważać ani traktować jako„ technologii ”” w rozumieniu przepisów eksportowych . Proces Commodity Jurisdiction został zastąpiony procesem Commodity Classification i dodano przepis zezwalający na eksport 56-bitowego szyfrowania, jeśli eksporter obiecał dodać backdoory „odzyskiwania klucza” do końca 1998 r. W 1999 r. EAR został zmieniony na pozwalają na eksport 56-bitowego szyfrowania (opartego na RC2, RC4, RC5, DES lub CAST) i 1024-bitowego RSA bez żadnych backdoorów, a nowe zestawy szyfrów SSL zostały wprowadzone, aby to obsługiwać ( RSA_EXPORT1024 z 56-bitowym RC4 lub DES ) . W 2000 roku Departament Handlu wdrożył zasady, które znacznie uprościły eksport komercyjnego i otwartego oprogramowania zawierającego kryptografię, w tym umożliwienie usunięcia ograniczeń długości klucza po przejściu przez proces klasyfikacji towarów (w celu sklasyfikowania oprogramowania jako „detalicznego”) i dodanie wyjątku dla publicznie dostępnego kodu źródłowego szyfrowania.

Aktualny stan

Od 2009 r. pozamilitarny eksport kryptografii z USA jest kontrolowany przez Biuro Przemysłu i Bezpieczeństwa Departamentu Handlu . Nadal istnieją pewne ograniczenia, nawet w przypadku produktów przeznaczonych na rynek masowy; zwłaszcza w odniesieniu do eksportu do „ państw zbójeckich ” i organizacji terrorystycznych . Zmilitaryzowany sprzęt szyfrujący, elektronika zatwierdzona przez TEMPEST , niestandardowe oprogramowanie kryptograficzne, a nawet kryptograficzne usługi konsultingowe nadal wymagają licencji eksportowej (s. 6–7). Ponadto rejestracja szyfrowania w BIS jest wymagana w przypadku eksportu „towarów szyfrujących rynek masowy, oprogramowania i komponentów z szyfrowaniem przekraczającym 64 bity” (75 FR 36494 ). W przypadku algorytmów krzywych eliptycznych i algorytmów asymetrycznych wymagania dotyczące długości klucza wynoszą odpowiednio 128 bitów i 768 bitów. Ponadto inne pozycje wymagają jednorazowej weryfikacji lub powiadomienia BIS przed eksportem do większości krajów. Na przykład BIS musi zostać powiadomiony, zanim oprogramowanie kryptograficzne typu open source zostanie publicznie udostępnione w Internecie, chociaż nie jest wymagana żadna weryfikacja. Przepisy eksportowe zostały złagodzone w stosunku do norm sprzed 1996 r., ale nadal są złożone. Inne kraje, zwłaszcza uczestniczące w porozumieniu z Wassenaar , mają podobne ograniczenia.

Zasady eksportu do USA

Eksport towarów niewojskowych ze Stanów Zjednoczonych jest kontrolowany przez Export Administration Regulations (EAR), krótką nazwę amerykańskiego Kodeksu przepisów federalnych (CFR), tytuł 15, rozdział VII, podrozdział C.

Elementy szyfrujące specjalnie zaprojektowane, opracowane, skonfigurowane, przystosowane lub zmodyfikowane do zastosowań wojskowych (w tym dowodzenia, kontroli i zastosowań wywiadowczych) są kontrolowane przez Departament Stanu na liście amunicji Stanów Zjednoczonych .

Terminologia

Terminologia eksportu szyfrowania jest zdefiniowana w części 772.1 EAR. W szczególności:

- Komponent szyfrujący to towar lub oprogramowanie szyfrujące (ale nie kod źródłowy), w tym chipy szyfrujące, układy scalone itp.

- Elementy do szyfrowania obejmują niewojskowe towary do szyfrowania, oprogramowanie i technologię.

- Otwarty interfejs kryptograficzny to mechanizm zaprojektowany w celu umożliwienia klientowi lub innej stronie wstawiania funkcji kryptograficznych bez interwencji, pomocy lub pomocy producenta lub jego agentów.

- Pomocnicze elementy kryptograficzne to te, które są używane głównie nie do przetwarzania danych i komunikacji, ale do zarządzania prawami cyfrowymi ; gry, sprzęt gospodarstwa domowego; drukowanie, nagrywanie zdjęć i wideo (ale nie wideokonferencje); automatyzacja procesów biznesowych ; systemy przemysłowe lub produkcyjne (w tym robotyka , alarmy przeciwpożarowe i HVAC ); samochodowe , lotnicze i inne systemy transportowe.

Miejsca docelowe eksportu są sklasyfikowane w Suplemencie EAR nr 1 do części 740 na cztery grupy krajów (A, B, D, E) z dalszymi podpodziałami; kraj może należeć do więcej niż jednej grupy. Dla celów szyfrowania ważne są grupy B, D:1 i E:1:

- B to duża lista krajów, które podlegają złagodzonym regułom eksportu szyfrowania

- D:1 to krótka lista krajów, które podlegają surowszej kontroli eksportu. Godne uwagi kraje na tej liście to Chiny i Rosja

- E: 1 to bardzo krótka lista krajów „wspierających terroryzm” (od 2009 r. Obejmuje pięć krajów; wcześniej zawierała sześć krajów i była również nazywana „terrorystą 6” lub T-6)

Dodatek EAR nr 1 do części 738 (Wykres krajów handlowych) zawiera tabelę z ograniczeniami krajowymi . Jeżeli wiersz tabeli odpowiadający krajowi zawiera znak X w powodu kontroli , wywóz pozycji podlegającej kontroli wymaga pozwolenia, chyba że można zastosować wyjątek . Do celów szyfrowania ważne są trzy następujące powody kontroli:

- NS1 Kolumna Bezpieczeństwa Narodowego 1

- AT1 Kolumna Antyterrorystyczna 1

- EI są obecnie takie same jak NS1

Klasyfikacja

Do celów eksportu każda pozycja jest klasyfikowana za pomocą Numeru Klasyfikacji Kontroli Eksportu (ECCN) za pomocą Listy Kontroli Handlu (CCL, Suplement nr 1 do części 774 EAR). W szczególności:

- 5A002 Systemy, sprzęt, zespoły elektroniczne i układy scalone do „bezpieczeństwa informacji”. Powody kontroli: NS1, AT1.

- 5A992 Towary do szyfrowania „rynku masowego” i inny sprzęt nieobjęty kontrolą przez pozycję 5A002. Powód kontroli: AT1.

- 5B002 Sprzęt do opracowywania lub produkcji artykułów sklasyfikowanych jako pozycje 5A002, 5B002, 5D002 lub 5E002. Przyczyny kontroli: NS1, AT1.

-

5D002 Oprogramowanie szyfrujące. Przyczyny kontroli: NS1, AT1.

- wykorzystywane do opracowywania, produkcji lub używania przedmiotów sklasyfikowanych jako 5A002, 5B002, 5D002

- wspierająca technologia kontrolowana przez pozycję 5E002

- modelowanie funkcji urządzeń kontrolowanych przez pozycje 5A002 lub 5B002

- używany do certyfikacji oprogramowania kontrolowanego przez 5D002

- 5D992 Oprogramowanie szyfrujące nieobjęte kontrolą przez pozycję 5D002. Przyczyny kontroli: AT1.

- 5E002 Technologia rozwoju, produkcji lub użytkowania sprzętu objętego kontrolą przez pozycje 5A002 lub 5B002 lub oprogramowania kontrolowanego przez pozycję 5D002. Przyczyny kontroli: NS1, AT1.

- 5E992 dla przedmiotów 5x992. Przyczyny kontroli: AT1.

Pozycja może zostać sklasyfikowana samodzielnie lub o klasyfikację („przegląd”) poproszoną przez BIS. Aby uzyskać klasyfikację 5A992 lub 5D992, wymagana jest ocena BIS typowych produktów.

Zobacz też

- Bernstein przeciwko Stanom Zjednoczonym

- Odmowa kontroli handlu

- Kontrola eksportu

- Junger przeciwko Daleyowi

- Ograniczenia w imporcie kryptografii

- DZIWAK

- Wojny kryptowalutowe

Linki zewnętrzne

- Ankieta dotycząca prawa kryptowalut

- Bureau of Industry and Security — przegląd amerykańskich przepisów eksportowych można znaleźć na stronie z podstawowymi informacjami dotyczącymi licencjonowania .

- Whitfield Diffie i Susan Landau, Eksport kryptografii w XX i XXI wieku . W Karl de Leeuw, Jan Bergstra, wyd. Historia bezpieczeństwa informacji. Obszerny podręcznik. Elsevier, 2007. s. 725

- Kontrola eksportu szyfrowania. Raport CRS dla Kongresu RL30273. Congressional Research Service, ˜Biblioteka Kongresu. 2001 Zarchiwizowane 28.02.2019 w Wayback Machine

- Debata na temat szyfrowania: aspekty wywiadowcze. Raport CRS dla Kongresu 98-905 F. Congressional Research Service, The Library of Congress. 1998

- Technologia szyfrowania: kwestie kongresowe Podsumowanie wydania CRS dla Kongresu IB96039. Congressional Research Service, ˜Biblioteka Kongresu. 2000

- Kryptografia i wolność 2000. Międzynarodowe badanie polityki szyfrowania. Elektroniczne Centrum Informacji o Prywatności. Waszyngton. 2000

- National Research Council, Rola kryptografii w zabezpieczaniu społeczeństwa informacyjnego . National Academy Press, Washington, DC 1996 (pełny tekst jest dostępny na stronie).

- The Evolution of US Government Restrictions on using and Exporting Encryption Technologies (U) , Micheal Schwartzbeck, Encryption Technologies, około 1997 r., dawniej ściśle tajne, zatwierdzone do publikacji przez NSA z redakcją 10 września 2014 r., C06122418